Baru baru ini ada berita mengejutkan datang dari bumi cyber security guys, dimana situs resmi milik CPUID ialah developer aplikasi terkenal seperti CPU-Z dan HWMonitor, sempat diretas dan digunakan untuk menyebarkan malware kepada pengguna.

Nah serangan ini berjalan selama kurang lebih 6 jam sebelum akhirnya diatasi oleh pihak CPUID. Jadi kawan kawan, awalnya kasus ini pertama kali terungkap dari pengguna Reddit yang berprasangka saat mencoba pembaruan HWMonitor jenis terbaru, lantaran alih-alih file normal, dia mendapatkan installer dengan nama mencurigakan ialah HWiNFO_Monitor_Setup.exe.

Yang lebih aneh, Windows Defender langsung memberikan peringatan dan installer menampilkan bahasa Rusia yang jelas ini menjadi indikasi kuat bahwa file tersebut bukan file yang resmi.

Malware Disisipkan Lewat DLL

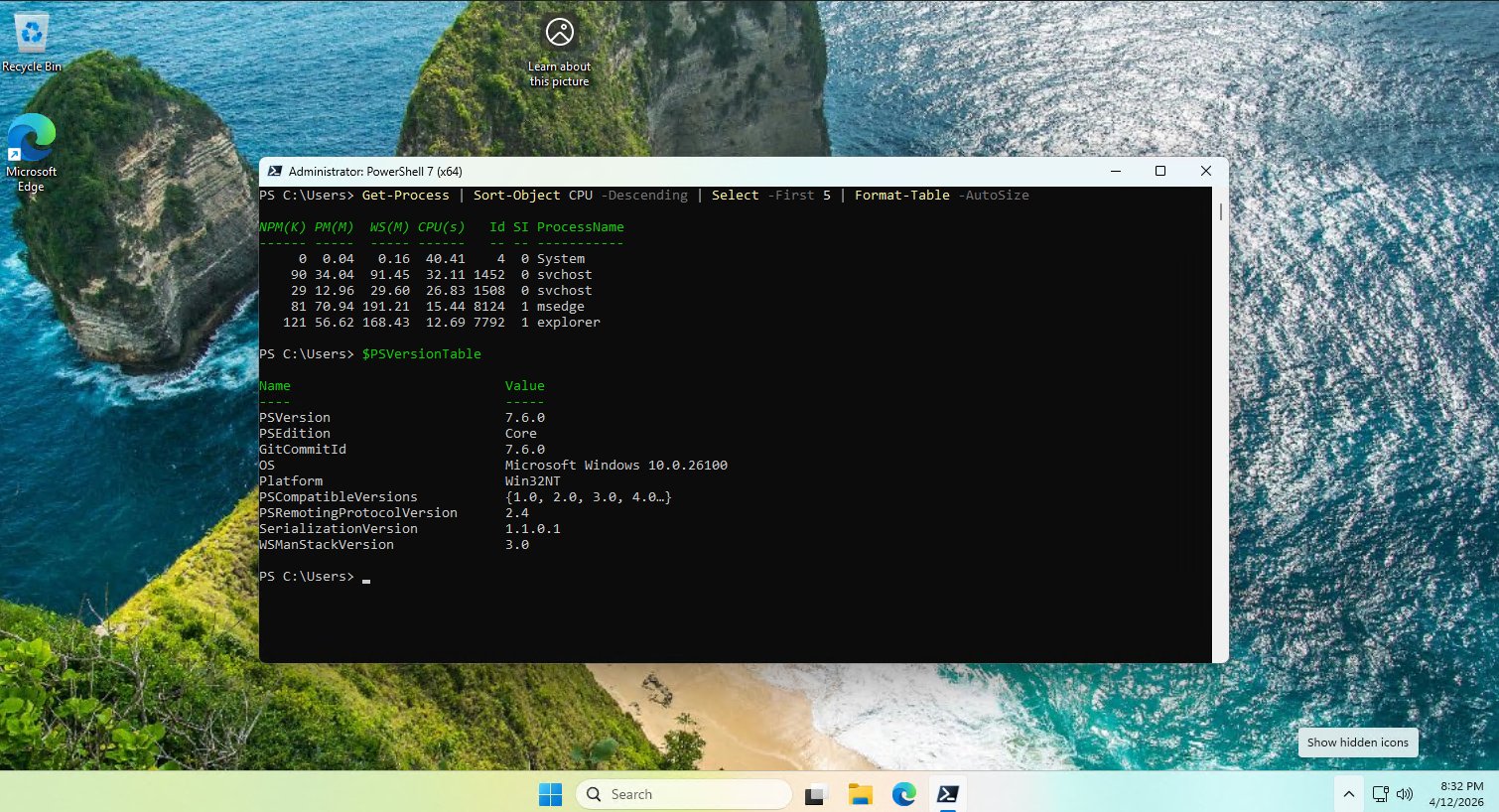

Nah mengenai kasus s CPU-Z ini tampaknya hacker menggunakan teknik yang cukup canggih ialah DLL Hijacking dengan menyertakan aplikasi CPU-Z original agar terlihat normal dan menambahkan file tiruan berjulukan CRYPTBASE.dll.

Dan saat aplikasi dijalankan, Windows bakal memuat file DLL tersebut lebih dulu dan malware bakal langsung aktif didalam system memory.

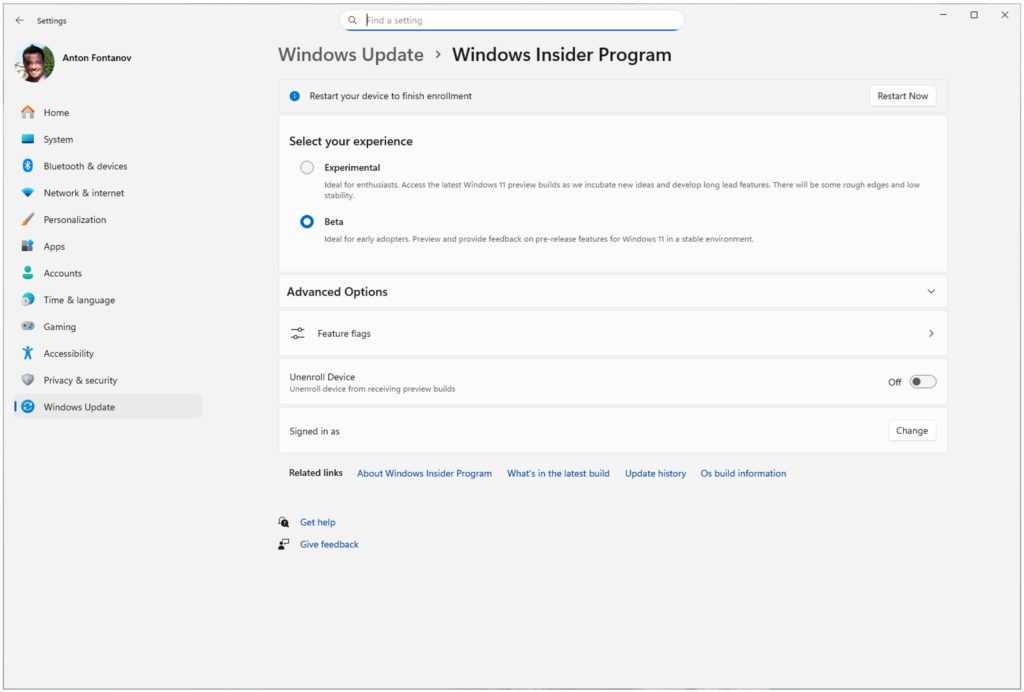

Baca Juga : Microsoft Rombak Windows Insider Program, Kini Lebih Sederhana dan Fleksibel

Namun beruntungnya, setelah masalah terdeteksi, CPUID langsung mengambil langkah sigap dengan menutup sementara website, mengidentifikasi API yang diretas, memperbaiki celah keamanan dan mengembalikan link download ke jenis aman. Selain itu mereka juga memastikan bahwa file original mereka tidak dimodifikasi, masalah hanya terjadi pada jalur pengedaran download saja.

Nah jika Anda mendownload dan menginstall CPU-Z alias HWMonitor pada 9–10 April 2026, maka sistem kudu dianggap sudah terkompromi.

Terlanjur Install, Apa Yang Harus dilakukan?

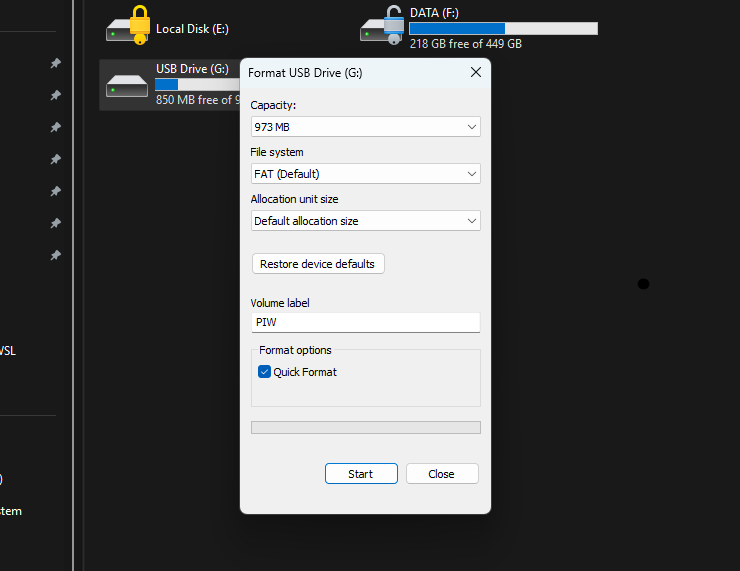

Jika Anda sempat terlanjur install file yang terkompromi tersebut, para security analyst menyarankan pengguna untuk melakukan Clean Install Windows, logout dari semua akun di browser, tukar semua password dan aktifkan 2FA pada setiap akun yang dimiliki.

Hal tersebut lantaran malware yang dipakai itu bukan malware biasa, tapi jenis yang susah dideteksi dan bisa memperkuat tak bersuara di sistem, jadi langkah paling kondusif memang clean install.

Selain itu, malware yang digunakan dalam serangan ini diketahui merupakan jenis Remote Access Trojan (RAT) yang bisa melangkah langsung di memory tanpa meninggalkan banyak jejak di sistem yang mana teknik seperti ini sering disebut sebagai fileless malware, yang membuatnya jauh lebih susah dideteksi oleh antivirus biasa.

Namun yang pasti, kasus ini menjadi pengingat bahwa apalagi software terkenal seperti CPU-Z dan HWMonitor pun tidak sepenuhnya kondusif dari serangan, terutama jika yang diserang adalah jalur distribusinya dan dengan semakin maraknya serangan supply chain seperti ini, pengguna kudu lebih waspada, apalagi saat mendownload file apalagi dari sumber resmi sekalipun.

Via : Reddit

Catatan Penulis : WinPoin sepenuhnya berjuntai pada iklan untuk tetap hidup dan menyajikan konten teknologi berbobot secara cuma-cuma — jadi jika Anda menikmati tulisan dan pedoman di situs ini, minta whitelist laman ini di AdBlock Anda sebagai corak support agar kami bisa terus berkembang dan berbagi insight untuk pengguna Indonesia. Kamu juga bisa mendukung kami secara langsung melalui support di Saweria. Terima kasih.

Written by

Gylang Satria

Tech writer yang sehari‑hari berkutat dengan Windows 11, Linux Ubuntu, dan Samsung S24. Punya pertanyaan alias butuh diskusi? Tag @gylang_satria di Disqus. Untuk kolaborasi, email saja ke [email protected]

Post navigation

Previous Post

English (US) ·

English (US) ·  Indonesian (ID) ·

Indonesian (ID) ·